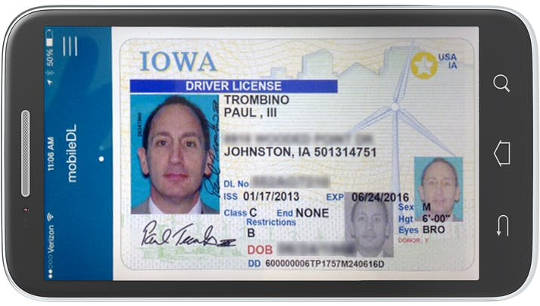

Смартфон - це цифрова форма ідентифікатора для багатьох програм і служб. Міністерство транспорту штату Айова

Смартфони зберігають вашу електронну пошту, фотографії та календар. Вони надають доступ до Інтернет-сайтів соціальних медіа, таких як Facebook і Twitter, і навіть до ваших банківських рахунків і рахунків на кредитних картках. І вони є ключем до чогось ще більш приватного та дорогоцінного - до вашої цифрової ідентичності.

Через свою роль у системи двофакторної автентифікації, найбільш часто вживані безпечний метод захисту цифрової ідентичності, смартфони стали важливими для ідентифікації людей як в Інтернеті, так і поза ним. Якщо дані та програми на смартфонах не захищені, це становить загрозу для ідентичності людей, що потенційно дозволяє зловмисникам виступати в якості своїх цілей у соціальних мережах, електронній пошті, на робочому місці та в інших облікових записах в Інтернеті.

Ще 2012 року ФБР рекомендував громадськості захищати дані своїх смартфонів шляхом його шифрування. Однак зовсім недавно, агентство має - запитали виробники телефонів забезпечити шлях до потрапити на зашифровані пристроїте, що називають поліцією "винятковий доступ. ” Поки що дебати були зосереджені на конфіденційності даних, але це залишає поза увагою важливий аспект шифрування смартфонів: його здатність захищати особисту ідентичність людей в Інтернеті.

Як я писав у своїй нещодавній книзі, «Слухати: Кібербезпека в непевну епоху”, Роблячи те, що хоче ФБР - спрощуючи розблокування телефонів - обов’язково знижує безпеку користувачів. Нещодавня Національні академії наук, техніки та медицини вивчають, в якому я брав участь, також попереджає, що спрощення розблокування телефонів потенційно послаблює цей ключовий елемент захисту ідентичності людей в Інтернеті.

Збирати докази чи послаблювати безпеку?

В останні роки поліція намагалася отримати доступ до смартфонів підозрюваних у рамках кримінального розслідування, а технологічні компанії чинили опір. Найбільш помітна з цих ситуацій виникла внаслідок 2015 - масові розстріли в Сан -Бернардіно. До того, як нападники були вбиті під час перестрілки, вони змогли знищити свої комп’ютери та телефони - крім одного, заблокованого iPhone. ФБР хотів розшифрувати телефон, але побоювався, що невдалі спроби зламати механізми безпеки Apple можуть призвести до цього видалити всі свої дані.

Агентства звернувся до суду Apple, прагнучи змусити компанію написати спеціальне програмне забезпечення, щоб уникнути вбудованого захисту телефону. Apple чинила опір, стверджуючи, що зусилля ФБР - це перевищення уряду, що в разі успіху це зробить знизити безпеку всіх користувачів iPhone - і, в підсумку, всіх користувачів смартфонів.

Конфлікт був вирішений, коли ФБР заплатив фірмі з кібербезпеки, щоб зламати телефон - і знайшов нічого актуального до слідства. Але бюро залишалося непохитним у тому, що слідчі повинні мати те, що вони називають "винятковий доступ", І те, що інші називали"задні двері”: Вбудоване програмне забезпечення, що дозволяє поліції розшифровувати заблоковані телефони.

Важливість двофакторної автентифікації

Ситуація така не так просто, як пропонує ФБР. Безпечні телефони дійсно створюють перешкоди для поліцейських розслідувань, але вони також є чудовою складовою сильної кібербезпеки. Враховуючи частоту кібератак та різноманітність їх цілей, це надзвичайно важливо.

У липні 2015 року про це повідомили представники США кіберзлодії вкрали номери соціального страхування, медичну та фінансову інформацію та інші особисті дані 21.5 мільйонів чоловік які зверталися з проханням про федеральні дозволи на безпеку до Управління персоналу США. У грудні 2015 року кібератака на три електрокомпанії в Україні пішла чверть мільйона людей без електроенергії протягом шести годин. У березні 2016 р. незліченну кількість електронних листів було вкрадено від особистий обліковий запис Gmail Джона Подести, голови президентської кампанії Гілларі Клінтон.

У кожному з цих випадків і з того часу ще багато у всьому світі, погана практика безпеки - захист облікових записів виключно за допомогою паролів - дозволяє поганим хлопцям завдати серйозної шкоди. Коли облікові дані для входу легко зламати, зловмисники швидко входять - і можуть залишаються непоміченими місяцями.

Технологія захисту облікових записів в Інтернеті лежить у кишенях людей. Використання смартфона для запуску програмного забезпечення під назвою двофакторну (або другофакторну) автентифікацію значно ускладнює вхід в облікові записи в Інтернеті для поганих хлопців. Програмне забезпечення на смартфоні генерує додаткову інформацію, яку користувач повинен надати, крім імені користувача та пароля, перед тим, як йому буде дозволено увійти.

В даний час багато власників смартфонів використовують текстові повідомлення як другий фактор, але це недостатньо. Національний інститут стандартів і технологій США попереджає, що надсилання текстових повідомлень набагато менш безпечне ніж програми аутентифікації: Зловмисники можуть перехоплювати тексти або навіть переконати мобільну компанію переслати SMS -повідомлення на інший телефон. (Так сталося Російські активісти, Активістка Black Lives Matter ДеРей Маккессон та інші.)

Більш безпечна версія - це спеціалізований додаток, наприклад Google Authenticator or Авт, який генерує так звані одноразові паролі на основі часу. Коли користувач хоче увійти в службу, він надає ім’я користувача та пароль, а потім отримує запит щодо коду програми. Відкриття програми відкриває шестизначний код, який змінюється кожні 30 секунд. Лише після введення цього повідомлення користувач дійсно ввійшов у систему Дует робить це ще простіше: після того, як користувач вводить ім’я користувача та пароль, система завантажує додаток Duo на свій телефон, дозволяючи їй торкнутися екрана, щоб підтвердити вхід.

Однак ці програми настільки ж безпечні, як і сам телефон. Якщо смартфон має слабку безпеку, той, хто володіє ним, може отримати доступ до цифрових облікових записів особи, навіть заблокувавши власника. Дійсно, незабаром після дебюту iPhone у 2007 році, хакери розробили методи та цінності взлом втрачених і вкрадених телефонів. Apple відповіла by створення кращої безпеки для дані на своїх телефонах; це той самий захист, який правоохоронні органи зараз прагнуть скасувати.

Уникнення катастрофи

Використання телефону як другого чинника автентифікації є зручним: більшість людей постійно носять свої телефони, а програмами легко користуватися. І це безпечно: користувачі помічають, якщо їх телефон відсутній, а вони цього не роблять, якщо знято пароль. Телефони як автентифікатори другого фактора забезпечують значне підвищення безпеки, крім просто імен користувачів та паролів.

Якби Управління з управління персоналом використовувало автентифікацію другого фактора, ці кадрові записи було б не так просто зняти. Якби українські енергетичні компанії використовували аутентифікацію другого фактора для доступу до внутрішніх мереж, що контролюють розподіл електроенергії, хакерам було б набагато важче порушити роботу самої електромережі. І якби Джон Подеста використовував автентифікацію другого фактора, російські хакери не змогли б потрапити до його облікового запису Gmail навіть за його паролем.

ФБР суперечить собі з цього важливого питання. Агентство має запропонував громадськості використовувати двофакторну автентифікацію та вимагає цього коли поліцейські хочуть підключитися федеральні системи баз даних кримінального правосуддя з небезпечного місця, такого як кав’ярня або навіть поліцейська машина. Але тоді бюро хоче спростити розблокування смартфонів, послабивши захист власної системи.

Так, телефони, які важко розблокувати, перешкоджають розслідуванню. Але це пропускає більшу історію. Інтернет -злочинність різко зростає, а атаки стають все більш складними. Спрощення розблокування телефонів слідчим підірве найкращий спосіб захисту простих людей для своїх облікових записів в Інтернеті. Проведення цієї політики ФБР є помилкою.

про автора

Сьюзен Ландау, професор інформатики, права та дипломатії та кібербезпеки, Університет Тафтса

Ця стаття була спочатку опублікована на Бесіда. Читати оригінал статті.

Книги цього автора

at InnerSelf Market і Amazon