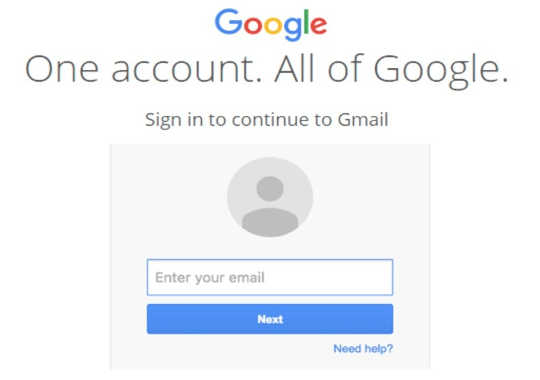

Неймовірно точна підроблена сторінка входу в Google. Емма Вільямс, CC BY-ND

Неймовірно точна підроблена сторінка входу в Google. Емма Вільямс, CC BY-ND

Компанії щодня бомбардують фішинг -афери. У нещодавньому опитуванні понад 500 фахівців із кібербезпеки у всьому світі 76% повідомляє що їхня організація стала жертвою фішингової атаки у 2016 році. ![]()

Ці шахрайства мають форму електронних листів, які намагаються переконати персонал завантажити шкідливі вкладення, натиснути на хитрі посилання або надати особисті дані чи інші конфіденційні дані. Цілеспрямована фішингова кампанія електронної пошти "списа" була звинувачена у спровокуванні недавньої кібератаки, яка спричинила значне відключення електроенергії в Україні.

Що ще більш тривожно, фішингові атаки зараз є найпопулярнішим способом доставки програм -вимагачів у мережу організації. Це тип програмного забезпечення, яке зазвичай шифрує файли або блокує екрани комп’ютера, поки не буде виплачено викуп. Вимагаються суми взагалі досить маленькі, це означає, що багато організацій просто будуть платити викуп без, звичайно, будь -яких гарантій, що їхні системи будуть розблоковані. В умовах цих фішингових атак співробітники стали лінія кібербезпеки. Тому зменшення їх уразливості щодо фішинг -листів стало критичним викликом для компаній.

Дисциплінарні проблеми

Оскільки організації намагаються стримати загрозу, одна ідея, яка набирає популярність, - це потенційне використання дисциплінарні процедури проти персоналу, який натискає на фішинг -листи. Це варіюється від завершення подальшого навчання до офіційних дисциплінарних заходів, особливо щодо так званих «повторюваних кліків» (людей, які відповідають на фішинг-листи більше одного разу). Вони представляють собою a особливе слабке місце у сфері кібербезпеки.

Це не обов'язково - і, дійсно, це не гарна ідея. Для початку ми все ще не розуміємо, що спонукає людей відповідати на фішингові листи. Дослідження - це лише подряпання поверхні, чому люди можуть на них реагувати. Звички електронної пошти, робоче місце культура і норми, ступінь знань, якими володіє окрема особа, чи відволікається працівник чи перебуває під сильним тиском - є різноманітне розуміння ризиків в Інтернеті, все це може вплинути на те, чи зможуть люди ідентифікувати фішинговий електронний лист у певний момент часу.

На жаль, це означає, що питань все ще більше, ніж відповідей. Чи є деякі посади більш вразливими через типи завдань, які вони виконують? Чи ефективно навчання навчання персоналу щодо ризиків фішинг -атак? Чи можуть співробітники, коли це необхідно, поставити пріоритет безпеки перед іншими вимогами на робочому місці? Серед цих невідомих акцент на дисциплінарному підході здається передчасним і ризикує відхилити інші зусилля, які можуть бути більш ефективними.

Цільові фішингові атаки також стають все більш складними і їх важко помітити навіть для технічних користувачів. Останні атаки (на PayPal та Google, наприклад) продемонструйте це.

Зараз неймовірно легко створити шахрайську електронну пошту, яка виглядає дуже схоже, якщо не майже ідентично, на законну. Підроблені адреси електронної пошти, включення точних логотипів, правильні макети та підписи електронної пошти - все це може ускладнити відрізнення фішингового листа від справжнього.

Зберігай спокій і продовжуй

Фішири також дуже добре вміють створення сценаріїв що збільшує ймовірність того, що люди відреагують. Вони викликають почуття паніки та терміновості такими речами, як імітація авторитетів у організації створюють відчуття кризи. Або зосереджуються на потенційному негативному впливі про невідповідь. Коли ми визнаємо підвищену витонченість, виявлену в арсеналі фішера, стає складніше виправдовувати покарання співробітників за те, що вони стали жертвою їх обману.

Імітаційні фішингові атаки часто використовуються як спосіб підвищення обізнаності серед співробітників. Хоча були пропозиції щодо покращення рейтингу кліків слідуючи таким програмам, відсутня комплексна оцінка кола потенційних впливів на працівників. І деякі дослідження вказує на те, що співробітники просто відмовляються від спроб подолати загрозу, оскільки це здається програшною битвою.

Культура звинувачення та віктимізації також може зменшити готовність працівників визнавати свої помилки. Будь -який із цих результатів, швидше за все, зашкодить відносинам між персоналом служби безпеки організації та іншими її працівниками. У свою чергу, це матиме негативний вплив на культуру безпеки організації. Це передбачає повернення до авторитарної ролі безпеки, яка Дослідження показують, це крок назад, якщо ми хочемо повністю залучити співробітників до ініціатив з безпеки.

Зменшення впливу організації на фішинг -атаки є складною і розвивається проблемою. Останній #AskOutLoud кампанії уряду Австралії щоб заохотити людей запитати про другу думку, коли вони отримають підозрілий електронний лист, це хороший приклад того, як можна почати вирішувати цю проблему. Він спонукає до спілкування та обміну досвідом. Використання цього підходу може забезпечити працівникам відчуття повноважень та заохочення повідомляти про підозри, що є життєво важливим елементом у підтримці кібербезпеки.

Дослідження є ясно що кібербезпека залежить від відкритого діалогу, участі працівників у розробці рішень та довіри між персоналом служби безпеки та іншим персоналом. За старим кліше: ти такий сильний, як найслабша ланка. Тому вкрай важливо, щоб усі співробітники були підтримані, щоб вони були ефективною лінією фронту на захисті своєї організації.

про автора

Емма Вільямс, науковий співробітник, Університет ванни та Дебі Ашенден, професор кібербезпеки, Портсмутського університету

Ця стаття була спочатку опублікована на Бесіда. Читати оригінал статті.

Суміжні книги

at InnerSelf Market і Amazon